De-Anonymisierung im Tor-Netzwerk: Traffic- und Timing-Analyse

Das Tor-Netzwerk gilt als Goldstandard für Online-Anonymität. Täglich nutzen es Millionen von Menschen, von Journalisten in repressiven Regimen über Aktivisten bis hin zu ganz normalen Bürgern, die ihre Privatsphäre schützen wollen. Doch trotz seiner robusten Architektur ist Tor nicht unverwundbar. Mächtige Gegner können mithilfe komplexer Methoden versuchen, die Anonymität der Nutzer aufzuheben. Zwei der bekanntesten Techniken sind die Traffic- und die Timing-Analyse.

Dieser Artikel erklärt einsteigerfreundlich, was diese Methoden sind, wie sie funktionieren und wie realistisch die Gefahr für normale Nutzer ist. Sie erfahren, wer hinter solchen Angriffen steckt, welchen Aufwand sie erfordern und – am wichtigsten – wie Sie sich effektiv davor schützen können. Ziel ist es, Ihnen ein klares Verständnis der Risiken zu vermitteln, ohne unnötige Ängste zu schüren.

Warum ist Anonymität im Internet wichtig?

Jedes Mal, wenn Sie eine Website besuchen, hinterlassen Sie Spuren. Ihre IP-Adresse verrät Ihren ungefähren Standort und Ihren Internetanbieter. Cookies und Tracker verfolgen Ihr Verhalten über verschiedene Seiten hinweg, um detaillierte Profile von Ihnen zu erstellen. Diese Daten werden für Werbung, aber auch von Behörden und anderen Akteuren genutzt.

Anonymität ist kein Eingeständnis einer Straftat, sondern ein grundlegendes Recht auf Privatsphäre. Sie schützt:

- Journalisten und ihre Quellen: Ermöglicht sichere Kommunikation und Recherche in Umgebungen, in denen freie Meinungsäußerung unterdrückt wird.

- Politische Aktivisten: Schützt Oppositionelle und Dissidenten vor staatlicher Verfolgung.

- Bürger: Erlaubt es, sensible Themen wie Gesundheit oder politische Meinungen zu recherchieren, ohne Angst vor Überwachung oder Stigmatisierung.

Anonymität schützt also nicht nur Ihre Identität, sondern auch Ihr Verhalten und Ihren Standort vor neugierigen Blicken.

Wie Anonymitätstools grundsätzlich funktionieren

Ihre IP-Adresse ist wie eine digitale Postanschrift für Ihren Internetanschluss. Wenn Sie eine Website direkt aufrufen, sieht der Server der Website Ihre IP-Adresse. Es gibt keine Anonymität.

Tools wie VPNs, Proxys und das Tor-Netzwerk versuchen, diese direkte Verbindung zu verschleiern:

- VPN (Virtual Private Network): Leitet Ihren gesamten Internetverkehr verschlüsselt über einen Server des VPN-Anbieters. Ihre IP-Adresse wird durch die des VPN-Servers ersetzt. Der Anbieter kann jedoch Ihre Aktivitäten sehen.

- Proxy: Ein einfacher Vermittler, der Ihre Anfragen weiterleitet. Oft unverschlüsselt und weniger sicher.

- Tor (The Onion Router): Bietet die stärkste Anonymität. Tor leitet Ihre Verbindung über eine Kette von mindestens drei zufällig ausgewählten Servern (genannt Relays oder Knoten), die von Freiwilligen weltweit betrieben werden. Jede Schicht der Verbindung ist einzeln verschlüsselt, wie bei einer Zwiebel. Nur der erste Knoten (Entry Guard) kennt Ihre IP, aber nicht Ihr Ziel. Der letzte Knoten (Exit Node) kennt Ihr Ziel, aber nicht Ihre IP.

Dieses „Zwiebelsystem“ macht es extrem schwer, den Weg einer Verbindung vom Absender zum Empfänger nachzuvollziehen.

Was ist Traffic-Analyse?

Stellen Sie sich vor, Sie sitzen in einem Café und beobachten zwei Personen an unterschiedlichen Tischen, die beide telefonieren. Sie können nicht hören, was sie sagen, da das Gespräch zu leise ist (entspricht der Verschlüsselung im Tor-Netzwerk). Aber Sie können beobachten, wann sie reden.

Wenn Person A immer genau dann spricht, wenn Person B schweigt, und umgekehrt, könnten Sie mit einiger Sicherheit annehmen, dass die beiden miteinander telefonieren. Genau das ist das Prinzip der Traffic-Analyse (auch Korrelationsangriff genannt).

Angreifer beobachten nicht den Inhalt der Datenpakete, sondern deren Muster:

- Datenmenge: Eine Anfrage für eine textlastige Webseite erzeugt ein anderes Datenmuster als das Laden eines hochauflösenden Videos.

- Häufigkeit und Rhythmus: Wie oft und in welchen Abständen werden Daten gesendet?

- Richtung: Werden gerade mehr Daten heruntergeladen (Lesen einer Webseite) oder hochgeladen (Senden einer Nachricht)?

Wenn ein Angreifer den Datenverkehr zwischen Ihnen und dem ersten Tor-Knoten (Entry Guard) sowie den Verkehr zwischen dem letzten Tor-Knoten (Exit Node) und dem Zielserver beobachten kann, kann er diese Muster vergleichen. Stimmen sie überein, kann er mit einer gewissen Wahrscheinlichkeit schlussfolgern, dass Sie mit diesem Server verbunden sind. Man spricht hier von einer Ende-zu-Ende-Korrelation.

Was ist Timing-Analyse?

Timing-Analyse ist eine verfeinerte Form der Traffic-Analyse, die sich auf die exakten Zeitpunkte konzentriert, zu denen Datenpakete gesendet werden. Selbst winzige Verzögerungen im Millisekundenbereich können verräterische Muster erzeugen.

- Paketabstände: Die Zeit zwischen einzelnen Datenpaketen kann wie ein digitaler Fingerabdruck wirken. Bestimmte Betriebssysteme oder Anwendungen haben charakteristische Timing-Muster.

- Regelmäßige Aktionen: Anwendungen, die in Echtzeit kommunizieren (z. B. alte Chat-Protokolle, Remote-Desktop-Software), senden oft in sehr regelmäßigen Intervallen kleine „Keep-Alive“-Pakete. Diese regelmäßigen „Pings“ erzeugen ein extrem leicht wiedererkennbares Muster.

- Website-Fingerprinting: Allein durch die Analyse der Paketgrößen, Richtungen und Zeitabstände beim Laden einer Webseite können Angreifer oft erraten, welche spezifische Seite aus einer vordefinierten Liste Sie besuchen, auch wenn der Inhalt komplett verschlüsselt ist.

Die Timing-Analyse ist besonders effektiv bei Low-Latency-Netzwerken wie Tor, da diese darauf ausgelegt sind, Daten mit minimaler Verzögerung weiterzuleiten, um ein flüssiges Surferlebnis zu ermöglichen.

Wie gefährlich sind diese Analysen wirklich?

Für den durchschnittlichen Nutzer ist die Bedrohung gering. Wichtig ist:

- Der Inhalt bleibt geschützt: Die Angreifer können nicht mitlesen, was Sie tun, sondern nur dass und wann Sie etwas tun.

- Ergebnisse sind oft ungenau: Die Analyse liefert Wahrscheinlichkeiten, keine hundertprozentigen Beweise. Es kann zu Fehlalarmen kommen.

- Der Angreifer braucht eine privilegierte Position: Der Angriff ist am effektivsten, wenn der Angreifer den Startpunkt (Ihren Internetanschluss) und den Endpunkt (den Zielserver) gleichzeitig beobachten kann. Dies wird als „globaler passiver Gegner“ bezeichnet.

Ein realistisches Risiko entsteht vor allem dann, wenn Sie ins Visier eines mächtigen Akteurs geraten, der über die nötigen Ressourcen verfügt.

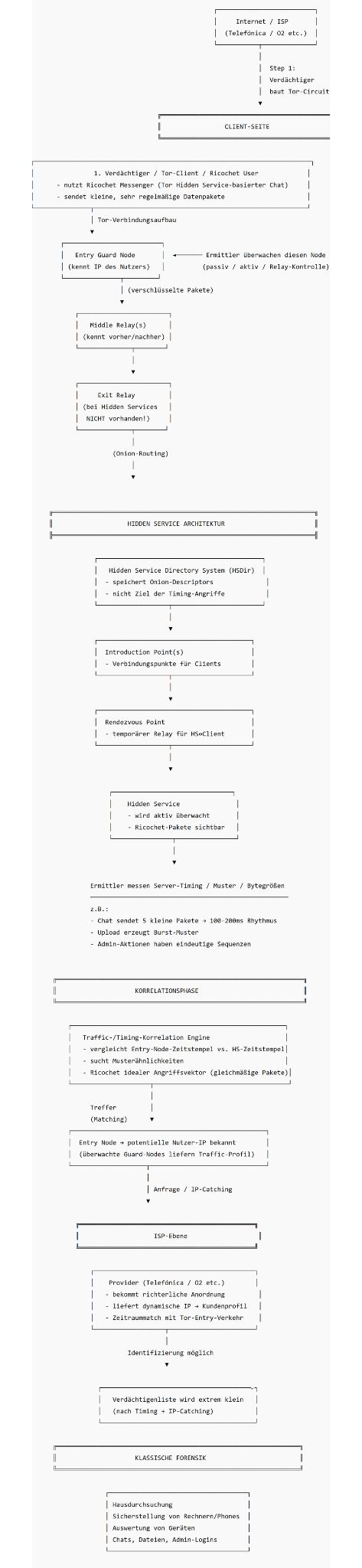

So funktionieren die Analysen:

Realistische Risikogruppen

Das Risiko, Opfer einer erfolgreichen Traffic- oder Timing-Analyse zu werden, ist nicht für alle gleich hoch.

Niedriges Risiko

- Personen, die Tor nur gelegentlich nutzen, um zu recherchieren oder Webseiten zu lesen.

- Normale Privatsphäre-Nutzer, die ihre digitale Identität im Alltag schützen.

Mittleres Risiko

- Nutzer, die Tor immer zur gleichen Zeit für die gleichen Aktivitäten verwenden.

- Personen, die gleichzeitig über Tor und ihre normale IP-Adresse auf verwandte Dienste zugreifen.

- Nutzer von Anwendungen mit verräterischen Mustern (z. B. BitTorrent über Tor, was dringend abgeraten wird).

Hohes Risiko

- Betreiber von Hidden Services (Webseiten im Tor-Netzwerk).

- Personen, die Echtzeit-Kommunikation über Tor nutzen.

- Aktivisten und Journalisten in Ländern mit starker staatlicher Überwachung.

Welcher Aufwand steckt hinter einer Traffic-Analyse?

Traffic- und Timing-Analysen sind extrem teuer, technisch komplex und werden nur selten und gezielt eingesetzt.

Ein Angreifer benötigt:

- Umfassende Netzwerk-Einsicht: Kontrolle über oder Zugang zu Daten von großen Internetanbietern (ISPs), Internet-Knotenpunkten (IXPs) oder einer erheblichen Anzahl von Tor-Knoten.

- Massive Datenspeicherung: Die Fähigkeit, riesige Mengen an Netzwerk-Metadaten (NetFlows) über Wochen oder Monate zu sammeln.

- Spezialisierte Software und Rechenleistung: Oft sind Machine-Learning-Modelle erforderlich, um die Muster in den Daten zu finden.

- Hochqualifizierte Experten: Analysten, die die Ergebnisse interpretieren und validieren können.

So schützen Sie sich effektiv (OPSEC-Regeln)

A. Verhaltensregeln

- Vermeiden Sie Echtzeit-Kommunikation: Nutzen Sie Tor nicht für Voice- oder Video-Chats.

- Brechen Sie Muster: Variieren Sie Ihr Verhalten.

- Trennen Sie Ihre Identitäten strikt: Führen Sie niemals Aktionen aus, die mit Ihrer realen Identität verknüpft sind.

- Surfen Sie in Blöcken: Laden Sie mehrere Tabs oder Webseiten in kurzen Abständen.

B. Tor-spezifische Tipps

- Halten Sie den Tor Browser aktuell.

- Nutzen Sie die Sicherheitseinstellungen.

- Installieren Sie niemals Browser-Erweiterungen.

- Verwenden Sie Bridges.

C. Fortgeschrittene System-Tipps

- Nutzen Sie Whonix.

- Nutzen Sie Qubes OS mit Whonix.

Fazit: Anonymität ist erreichbar, aber kein Selbstläufer

Traffic- und Timing-Analysen sind reale und mächtige Techniken zur De-Anonymisierung im Tor-Netzwerk. Sie stellen jedoch für die überwiegende Mehrheit der Nutzer keine unmittelbare Bedrohung dar, da sie einen immensen technischen und finanziellen Aufwand erfordern, den nur staatliche Akteure aufbringen können. Ihre Sicherheit im Tor-Netzwerk hängt weniger von der Abwehr eines NSA-Supercomputers ab, sondern vielmehr von Ihrem eigenen Verhalten. Indem Sie einfache OPSEC-Regeln befolgen – wie die Trennung von Identitäten, die Vermeidung von Mustern und die Nutzung der richtigen Werkzeuge – können Sie ein sehr hohes Maß an Anonymität und Privatsphäre erreichen. Letztendlich ist die beste Verteidigung eine Kombination aus robuster Technik und bewusstem, diszipliniertem Verhalten. Für normale Nutzer bietet Tor weiterhin einen exzellenten Schutz, solange sie seine Grenzen verstehen und es verantwortungsvoll einsetzen.

Häufig gestellte Fragen (FAQ) zur Traffic- und Timing-Analyse

Die Welt der Online-Anonymität ist komplex, und Werkzeuge wie das Tor-Netzwerk sind entscheidend für den Schutz der Privatsphäre. Gleichzeitig entwickeln sich Methoden zur Deanonymisierung, wie die Traffic- und Timing-Analyse, stetig weiter. Hier beantworten wir Ihre häufigsten Fragen, um Ihnen zu helfen, die Risiken realistisch einzuschätzen und Ihre Sicherheit zu maximieren.

Grundlegende Sorgen zur eigenen Sicherheit

1. Wenn ich Tor benutze, kann mich jemand über Timing-Analyse wirklich identifizieren?

Ja, es ist theoretisch möglich. Timing-Analyse versucht, Muster in Ihrem Datenverkehr zu finden, um Sie als Nutzer mit einer bestimmten Aktivität (z. B. dem Besuch einer Webseite) in Verbindung zu bringen. Ein Angreifer beobachtet dazu den Datenverkehr, der von Ihrem Gerät ins Tor-Netzwerk fließt (Entry Node), und den Verkehr, der aus dem Netzwerk zu einer Zielseite fließt (Exit Node). Stimmen die Zeitmuster und Datenmengen überein, kann eine Verbindung hergestellt werden. Für normale Nutzer ist dieses Risiko jedoch gering, da solche Angriffe sehr aufwendig sind.

2. Wie real ist das Risiko, dass jemand meine Tor-Nutzung beobachtet und mir zuordnet?

Für die meisten Nutzer ist das Risiko gering. Solche Angriffe erfordern erhebliche Ressourcen und die Fähigkeit, große Teile des Internets zu überwachen. In der Regel werden sie von staatlichen Organisationen gegen Hochrisiko-Ziele (z. B. bei Ermittlungen zu schweren Straftaten) eingesetzt, nicht gegen durchschnittliche Nutzer, die ihre Privatsphäre schützen wollen.

3. Kann mein Internet-Provider (ISP) sehen, was ich über Tor mache?

Ihr ISP kann sehen, dass Sie Tor benutzen, aber nicht, was Sie im Tor-Netzwerk tun. Der gesamte Datenverkehr ist verschlüsselt. Ihr Provider sieht nur eine verschlüsselte Verbindung zu einem Tor-Entry-Node. Der Inhalt Ihrer Kommunikation und die besuchten Webseiten bleiben verborgen.

4. Reicht es schon, wenn jemand weiß, wann ich online bin, um mich zu deanonymisieren?

Allein das Wissen, wann Sie online sind, reicht nicht aus. Für eine erfolgreiche Timing-Analyse muss ein Angreifer gleichzeitig den Verkehr an beiden Enden der Kette (bei Ihnen und am Zielserver) beobachten und die Muster korrelieren. Nur die Zeitinformation ist ohne weitere Datenpunkte nicht ausreichend.

5. Kann Tor überhaupt gegen Timing-Analyse schützen oder ist das eine grundlegende Schwachstelle?

Es ist eine inhärente Schwachstelle, da Tor darauf ausgelegt ist, eine niedrige Latenz (also eine schnelle Verbindung) zu bieten. Würde Tor massive, zufällige Verzögerungen einbauen, um Timing-Muster zu verschleiern, wäre das Netzwerk für die meisten Anwendungen unbrauchbar langsam. Die Entwickler arbeiten jedoch kontinuierlich an Verbesserungen, um solche Angriffe zu erschweren.

Fragen zu konkreten Angriffen und Bedrohungen

6. Können normale Hacker oder Kriminelle solche Timing-Angriffe nutzen?

In der Regel nicht. Timing-Angriffe im großen Stil erfordern die Kontrolle über große Teile der Netzwerkinfrastruktur oder erhebliche finanzielle und technische Ressourcen. Kleinere Hacker oder Kriminelle verfügen normalerweise nicht über diese Fähigkeiten. Ihr Fokus liegt eher auf einfacheren Angriffen wie Phishing oder Malware.

7. Wie viel Technik und Geld braucht ein Angreifer, um Traffic-Analyse durchzuführen?

Der Aufwand ist enorm. Ein Angreifer müsste entweder große Internetknotenpunkte kontrollieren, zahlreiche Tor-Relays betreiben oder die Zusammenarbeit großer ISPs erzwingen können. Zudem sind leistungsstarke Analysesysteme notwendig, um die riesigen Datenmengen auszuwerten. Dies übersteigt die Möglichkeiten von fast allen Akteuren außer großen staatlichen Geheimdiensten.

8. Können Ermittlungsbehörden meinen Entry-Traffic sehen und gleichzeitig den Hidden Service überwachen?

Ja, das ist das klassische Szenario für einen erfolgreichen Timing-Angriff. Wenn eine Behörde Ihren Internetzugang überwacht (z. B. über Ihren Provider) und gleichzeitig den Server eines Hidden Service kontrolliert oder überwacht, kann sie versuchen, die Zeitmuster abzugleichen, um Sie als Nutzer dieses Dienstes zu identifizieren.

9. Sind Angriffe wie DeepCorr oder DeepCoFFEA real oder nur Theorie aus Laboren?

Diese Angriffe sind real, wurden aber bisher primär in Laborumgebungen und unter idealisierten Bedingungen nachgewiesen. Sie zeigen, dass Machine Learning die Effektivität von Timing-Angriffen drastisch erhöhen kann. Ob sie bereits im großen Stil in der Praxis eingesetzt werden, ist schwer zu sagen, aber es unterstreicht die Notwendigkeit, wachsam zu bleiben.

10. Passiert so etwas heute schon – oder nur in besonderen Fällen?

Solche Angriffe passieren, sind aber extrem selten und fast ausschließlich auf Ermittlungen gegen Hochrisiko-Ziele bei schwersten Verbrechen beschränkt. Es gibt keine Hinweise darauf, dass normale Tor-Nutzer systematisch durch solche Methoden überwacht werden.

Fragen zu Anwendungen & Verhalten

11. Macht es mich schon verdächtig oder angreifbar, wenn ich Tor täglich zur gleichen Zeit nutze?

Regelmäßige Nutzungsmuster können theoretisch für eine Analyse genutzt werden, machen Sie aber nicht automatisch angreifbar. Viel entscheidender ist, was Sie während dieser Zeit tun. Wenn Sie gleichzeitig eine normale und eine Tor-Sitzung mit ähnlichen Aktivitäten durchführen, schaffen Sie leichter korrelierbare Muster. Das reine zeitliche Muster Ihrer Tor-Nutzung allein ist ein schwaches Signal.

12. Ist es gefährlich, wenn ich gleichzeitig Tor und normale Webseiten offen habe?

Ja, das kann das Risiko erhöhen. Wenn Sie beispielsweise in einem normalen Browser nach einem Thema suchen und kurz darauf dieselbe oder eine ähnliche Seite über Tor besuchen, erzeugen Sie ein starkes Verhaltensmuster, das korreliert werden könnte. Vermeiden Sie es, parallele Aktivitäten durchzuführen, die thematisch miteinander in Verbindung stehen.

13. Was ist das Risiko, wenn ich Chat- oder Messenger-Programme über Tor nutze?

Viele Messenger sind für Timing-Angriffe anfällig, da sie konstante „Keep-Alive“-Signale senden oder auf Tastatureingaben in Echtzeit reagieren. Dies erzeugt sehr charakteristische Verkehrsmuster (kleine Datenpakete in regelmäßigen oder unregelmäßigen Abständen), die leicht zu identifizieren sind.

14. Sind Ricochet oder ähnliche Messenger heute noch sicher?

Ricochet galt lange als innovativ, weil es Hidden Services für die Kommunikation nutzte. Das Projekt wird jedoch seit Jahren nicht mehr aktiv weiterentwickelt und gilt als veraltet. Das Grundprinzip ist anfällig für Timing-Angriffe, da ein Angreifer, der beide Gesprächspartner überwacht, die Kommunikationsmuster leicht zuordnen kann. Es sollte nicht mehr verwendet werden.

15. Welche Programme sollte man über Tor niemals verwenden?

Programme, die das Tor-Protokoll umgehen können, sind extrem gefährlich. Dazu gehören:

- Die meisten P2P-Filesharing-Anwendungen (z. B. BitTorrent), da sie oft Ihre echte IP-Adresse preisgeben.

- Browser-Plugins wie Flash, RealPlayer oder QuickTime, da sie eigene Verbindungen aufbauen können.

- Dokumente (wie PDFs oder DOCs), die aus dem Internet geladen und außerhalb des Tor Browsers geöffnet werden, da sie Ressourcen aus dem Netz nachladen und dabei Ihre echte IP verraten können.

16. Warum schützt Tor meine Inhalte, aber nicht meine Zeitmuster?

Tor wurde entwickelt, um den Inhalt Ihrer Kommunikation (Was?) und den Empfänger (Wer?) zu verschleiern, indem es Ihren Datenverkehr über mehrere verschlüsselte Stationen (Relays) leitet. Es wurde jedoch nicht primär dafür konzipiert, die Metadaten wie Zeit und Datenvolumen (Wann und Wie viel?) vollständig zu verschleiern, da dies die Geschwindigkeit des Netzwerks unbrauchbar machen würde.

17. Kann Tor nicht einfach zufällige Verzögerungen einbauen, um Timing-Analyse zu verhindern?

Das ist ein Kompromiss. Zu große Verzögerungen würden das Surfen, Streamen oder Chatten unmöglich machen. Das Tor-Projekt experimentiert ständig mit Methoden zur Verkehrsformung (Traffic Shaping), um Muster zu verschleiern, ohne die Benutzerfreundlichkeit zu stark zu beeinträchtigen. Es ist ein Balanceakt zwischen Sicherheit und Geschwindigkeit.

18. Was passiert, wenn jemand viele Tor-Relays betreibt? Kann er mich dann eher deanonymisieren?

Ja, das ist ein bekannter Angriff, der als „Sybil-Angriff“ bezeichnet wird. Wenn ein Angreifer eine signifikante Anzahl von Relays kontrolliert, insbesondere Entry- und Exit-Relays, erhöht sich die Wahrscheinlichkeit, dass Ihr gesamter Verkehr durch seine Knoten läuft. Dadurch kann er den Verkehr an beiden Enden direkt beobachten und korrelieren. Das Tor-Projekt überwacht das Netzwerk aktiv, um solche bösartigen Relay-Gruppen zu identifizieren und zu blockieren.

19. Sind Bridges wie obfs4 oder Snowflake wirksam gegen Timing-Analyse?

Nein. Bridges dienen dazu, die Zensur von Tor zu umgehen. Sie verschleiern gegenüber Ihrem ISP, dass Sie sich mit dem Tor-Netzwerk verbinden. Sie verändern jedoch nichts an den grundlegenden Timing-Mustern des Datenverkehrs selbst und bieten daher keinen zusätzlichen Schutz gegen Timing-Analyse.

20. Ist der Tor-Browser sicher genug oder sollte man Whonix oder Tails benutzen?

Für die meisten Nutzer, die ihre Privatsphäre schützen wollen, ist der Tor Browser ausreichend sicher. Whonix und Tails bieten jedoch ein deutlich höheres Sicherheitsniveau, da sie das gesamte Betriebssystem darauf ausrichten, Anonymität zu gewährleisten. Sie leiten allen Netzwerkverkehr zwingend durch Tor und isolieren Anwendungen voneinander. Dies verhindert Fehler, bei denen ein Programm versehentlich am Tor-Netzwerk vorbei kommuniziert. Für Hochrisiko-Nutzer sind Whonix oder Tails die empfohlene Wahl.

Fragen zur eigenen Gefährdung („Bin ich ein Ziel?“)

21. Ich bin nur ein normaler Nutzer – warum sollte mich ein großer Angreifer überhaupt beobachten?

Höchstwahrscheinlich wird er das nicht tun. Mächtige Angreifer konzentrieren ihre teuren und aufwendigen Ressourcen auf spezifische, hochwertige Ziele. Als normaler Nutzer, der lediglich seine Privatsphäre schützt, sind Sie kein primäres Ziel für globale Timing-Angriffe.

22. Gibt es Hinweise, dass Geheimdienste normale Tor-User ins Visier nehmen?

Geheimdienste sammeln massenhaft Daten, aber die gezielte Anwendung ressourcenintensiver Angriffe wie Timing-Analyse erfolgt selektiv. Allein die Nutzung von Tor macht Sie nicht automatisch zum Ziel, aber es kann in bestimmten Überwachungssystemen als ein Faktor unter vielen vermerkt werden.

23. Wie unterscheiden Ermittler zwischen normalen Usern und Hochrisiko-Zielen?

Ermittler beginnen in der Regel bei einem bekannten Ziel (z. B. dem Betreiber eines illegalen Dienstes) und versuchen, dessen Identität aufzudecken. Normale Nutzer geraten selten ins Visier, es sei denn, ihre Aktivitäten überschneiden sich direkt mit einem Hochrisiko-Ziel oder sie zeigen selbst verdächtige Verhaltensmuster, die auf illegale Aktivitäten hindeuten.

24. Wie erkenne ich, ob jemand Timing-Analyse gegen mich anwendet?

Als normaler Nutzer ist es praktisch unmöglich, einen solchen Angriff zu erkennen. Er findet passiv im Hintergrund statt und hinterlässt auf Ihrem System keine Spuren.

25. Kann mein Provider heimlich NetFlow-Daten sammeln, die mich verraten?

Ja, Internet-Provider sammeln standardmäßig Metadaten wie NetFlow oder IPFIX. Diese Daten enthalten Informationen darüber, wer wann mit wem kommuniziert hat und wie viele Daten übertragen wurden. Diese Daten können Monate oder länger gespeichert werden und eine Grundlage für nachträgliche Timing-Analysen bilden.

Fragen zu realen Fällen

26. Was genau ist bei realen Ermittlungsfällen passiert und betrifft mich das als normalen Tor-User?

In bekannten Fällen, in denen Timing-Analyse zur Identifizierung von Personen führte, handelte es sich fast immer um Ermittlungen im Zusammenhang mit schweren Straftaten. Die Betreiber zeigten oft grobe OPSEC-Fehler (Operational Security), wie die Nutzung von Messengern mit klaren Verkehrsmustern oder die Vermischung anonymer und nicht-anonymer Aktivitäten. Als normaler Nutzer betreffen Sie diese spezifischen Fälle nicht direkt, aber sie dienen als wichtige Lektion über die Grenzen der Anonymität.

27. Ist Timing-Analyse nur möglich, wenn man unsicheres Verhalten wie bestimmte Chat-Protokolle zeigt?

Unsicheres Verhalten macht Timing-Analyse erheblich einfacher und effektiver. Protokolle, die konstante, kleine Datenpakete senden (wie bei Live-Chats oder interaktiven Shells), erzeugen ein sehr eindeutiges „Fingerabdruck“-Muster. Aber auch das Surfen auf Webseiten kann Muster erzeugen, die analysierbar sind, es ist nur deutlich schwieriger.

28. Warum waren die Admins in manchen Fällen so leicht zu deanonymisieren?

Oft lag es an einer Kombination aus mehreren Fehlern: Wiederholte, vorhersagbare Nutzungsmuster, die Verwendung verräterischer Software über Tor, die Kombination von privaten und öffentlichen Aktivitäten sowie die Preisgabe persönlicher Informationen in anderen Kontexten, die eine Verknüpfung ermöglichten.

29. Hätte Whonix oder Tails die Täter besser geschützt?

Ja, wahrscheinlich. Systeme wie Tails oder Whonix erzwingen, dass der gesamte Netzwerkverkehr durch Tor geleitet wird. Das hätte einige der Fehler verhindert, bei denen Programme versehentlich die echte IP-Adresse preisgegeben haben. Allerdings können auch diese Systeme nicht vor Timing-Angriffen schützen, wenn der Nutzer selbst verräterische Verhaltensmuster erzeugt.

30. Warum können Ermittler Timing-Analyse anwenden, aber keine normalen Hacker?

Weil Ermittlungsbehörden in vielen Ländern die rechtliche Befugnis haben, Internet-Provider zur Kooperation zu zwingen. Dadurch erhalten sie Zugang zu den notwendigen Daten an beiden Enden der Verbindungskette – ein Privileg, das normalen Hackern verwehrt bleibt.

Fragen zu Gegenmaßnahmen

31. Was kann ich als normaler Nutzer sofort tun, um Timing-Analyse schwerer zu machen?

- Verwirren Sie Ihre Muster: Nutzen Sie Tor zu unregelmäßigen Zeiten. Öffnen Sie mehrere Tabs mit unterschiedlichen Webseiten, um Hintergrundrauschen zu erzeugen.

- Trennen Sie Ihre Identitäten: Vermischen Sie niemals Ihre anonymen Aktivitäten mit Ihren realen Online-Identitäten.

- Vermeiden Sie riskante Anwendungen: Nutzen Sie keine Echtzeit-Chats, P2P-Software oder andere Programme mit verräterischen Verkehrsmustern über Tor.

- Nutzen Sie Tails oder Whonix: Wenn Sie ein höheres Schutzbedürfnis haben, steigen Sie auf ein spezialisiertes Betriebssystem um.

32. Hilft es, meine Nutzungszeiten zu verändern?

Ja, unregelmäßige Nutzungszeiten machen es für einen Angreifer schwerer, ein klares Verhaltensprofil von Ihnen zu erstellen und Ihre Aktivitäten von denen anderer Nutzer zu unterscheiden.

33. Kann ein VPN vor dem Tor-Browser etwas verbessern?

Ja, ein VPN vor Tor (bekannt als "VPN over Tor") kann eine zusätzliche Schutzschicht bieten. Ihr Internet-Provider sieht dann nur die Verbindung zum VPN-Server, nicht zum Tor-Netzwerk. Dies kann Sie vor einer simplen Zuordnung als Tor-Nutzer schützen. Gegen einen mächtigen Angreifer, der sowohl den VPN-Anbieter als auch das Tor-Netzwerk überwachen kann, bietet es jedoch nur begrenzten zusätzlichen Schutz vor Timing-Analyse.

34. Welche Einstellungen im Tor-Browser erhöhen wirklich die Sicherheit?

Die sicherste Einstellung ist das Sicherheitslevel „Am sichersten“. Diese Stufe deaktiviert JavaScript und andere potenziell gefährliche Webtechnologien standardmäßig auf allen Seiten. Dadurch werden viele Angriffsvektoren blockiert, allerdings kann die Funktionalität vieler Webseiten stark eingeschränkt sein.

35. Ist es sinnvoll, mehrere Tabs zu öffnen, um Muster zu verwischen?

Ja. Mehrere Tabs, die im Hintergrund Daten laden (z. B. Nachrichtenseiten oder Blogs), erzeugen zusätzliches „Rauschen“ im Datenverkehr. Dies kann es für einen Angreifer schwieriger machen, das Muster einer einzelnen, spezifischen Aktivität zu isolieren.

Fragen zu Technik, die Laien oft falsch einschätzen

36. Kann jemand durch Timing sehen, welche Webseiten ich besuche?

Nicht direkt. Der Angreifer sieht nur Datenpakete. Aber durch eine Technik namens Website Fingerprinting kann er versuchen, die Muster (Größe und Abfolge der Pakete) beim Laden einer Seite mit einer Datenbank bekannter Webseiten abzugleichen. Wenn das Muster des Verkehrs beim Laden von beispiel.com einzigartig ist, könnte ein Angreifer mit hoher Wahrscheinlichkeit erkennen, dass Sie diese Seite besucht haben, selbst wenn der Inhalt verschlüsselt ist.

37. Wie genau ist Website-Fingerprinting wirklich?

In Laborumgebungen kann die Genauigkeit sehr hoch sein (über 90 %). In der realen Welt ist es komplizierter, da Netzwerkschwankungen und Hintergrundrauschen die Muster stören. Dennoch stellt es eine reale Bedrohung dar, an deren Abwehr das Tor-Projekt aktiv forscht.

38. Ist Machine Learning (DeepCorr) ein echter Durchbruch oder übertrieben dargestellt?

Es ist ein echter Durchbruch. Machine Learning ermöglicht es, subtile Muster in riesigen Datenmengen zu erkennen, die für menschliche Analysten unsichtbar wären. Es macht Timing-Angriffe wesentlich effizienter und schneller. Auch wenn es in den Medien manchmal übertrieben dargestellt wird, ist das zugrunde liegende Potenzial zur Deanonymisierung signifikant.

39. Wie kann ein Angreifer wissen, dass ein Muster zu MIR gehört und nicht zu jemand anderem?

Der Angreifer muss den Verkehr direkt an Ihrem Internetanschluss beobachten. Die IP-Adresse, die Ihr Provider Ihnen zuweist, ist der eindeutige Ankerpunkt. Der Angreifer korreliert dann die Muster von diesem Ankerpunkt mit Mustern, die er am Zielserver beobachtet.

40. Wenn ich Tor über mein Handy nutze, bin ich besonders gefährdet?

Ja, potenziell. Mobiltelefone erzeugen durch Hintergrund-Apps, Push-Benachrichtigungen und ständige Standortabfragen sehr viel „verräterisches“ Hintergrundrauschen. Wenn diese Apps nicht ebenfalls durch Tor geleitet werden, kann dies einem Angreifer helfen, Sie zu profilieren. Zudem sind mobile Betriebssysteme oft geschlossener, was eine vollständige Absicherung erschwert.

Fragen zur allgemeinen Privatsphäre

41. Wie viel Privatsphäre habe ich heute realistisch überhaupt noch online?

Absolute Anonymität ist ein Ideal, das in der Praxis schwer zu erreichen ist. Sie können jedoch durch bewusstes Verhalten und den Einsatz der richtigen Werkzeuge ein sehr hohes Maß an Privatsphäre erreichen. Es geht darum, die Kosten für einen Angreifer, Sie zu deanonymisieren, so hoch wie möglich zu treiben.

42. Sind Timing-Angriffe ein Zeichen, dass Anonymität unmöglich ist?

Nein. Sie sind ein Zeichen, dass Anonymität ein ständiger Wettlauf zwischen Angreifern und Verteidigern ist. Kein System ist perfekt, aber Werkzeuge wie Tor bieten immer noch einen robusten Schutz, der für die überwältigende Mehrheit der Bedrohungen ausreicht.

43. Liegt die größte Gefahr eigentlich in meinem Verhalten, nicht in der Technik?

Absolut. Die stärkste Verschlüsselung nützt nichts, wenn der Nutzer durch unbedachtes Verhalten selbst Informationen preisgibt. Operational Security (OPSEC) – also Ihr eigenes sicheres Verhalten – ist genauso wichtig wie die technische Absicherung.

44. Kann ich Anonymität lernen, wenn ich wenig technische Kenntnisse habe?

Ja. Die Grundlagen sind einfach zu erlernen: Nutzen Sie den Tor Browser für sensible Suchen, klicken Sie nicht auf verdächtige Links, vermischen Sie keine Identitäten und halten Sie Ihre Software aktuell. Schon diese einfachen Regeln erhöhen Ihre Sicherheit enorm.

45. Wie finde ich heraus, ob ich meine OPSEC verbessern muss?

Fragen Sie sich selbst: Welche Informationen über mich sind öffentlich? Welche Spuren hinterlasse ich online? Gibt es Verbindungen zwischen meinen anonymen und meinen realen Aktivitäten? Das Lesen von Fallstudien über gescheiterte Anonymisierungsversuche ist eine gute Möglichkeit, um aus den Fehlern anderer zu lernen.

Meta-Fragen für Einsteiger

46. Was ist mein persönliches Risikoprofil – und warum ist das wichtig?

Ihr Risikoprofil beschreibt, wer Ihre potenziellen Gegner sind und welche Fähigkeiten sie haben. Sind es Werbefirmen, Kriminelle oder staatliche Akteure? Ein normaler Nutzer, der Tracking vermeiden will, hat ein anderes Risikoprofil als ein Journalist, der in einem autoritären Regime arbeitet. Je nach Profil benötigen Sie unterschiedliche Schutzmaßnahmen.

47. Ab wann lohnt sich der Umstieg auf Whonix oder Qubes OS?

Wenn Ihr Schutzbedürfnis über das normale Maß hinausgeht, Ihre Anonymität für Ihre Sicherheit oder Freiheit essenziell ist oder Sie befürchten, ein gezieltes Angriffsziel zu sein. Für Journalisten, Aktivisten oder Personen, die mit hochsensiblen Daten arbeiten, ist der Umstieg sehr empfehlenswert.

48. Sollte ich Tor überhaupt benutzen, wenn Timing-Analyse möglich ist?

Ja. Tor schützt Sie immer noch vor den weitaus häufigeren Bedrohungen wie massenhafter Überwachung durch Werbenetzwerke, lokale Netzwerkschnüffler (z. B. in öffentlichen WLANs) und Zensur. Die Bedrohung durch Timing-Analyse ist real, betrifft aber nur einen winzigen Bruchteil der Nutzer. Der Nutzen überwiegt das Risiko bei Weitem.

49. Gibt es eine einfache Regel, wann Tor sicher genug ist?

Eine gute Faustregel ist: Tor ist sehr sicher, um zu verbergen, was Sie tun. Es ist weniger sicher, um zu verbergen, dass Sie etwas zu einer bestimmten Zeit tun, wenn ein mächtiger Gegner Sie gezielt überwacht. Für den Schutz der alltäglichen Privatsphäre ist es mehr als ausreichend.

50. Wie kann ich vermeiden, in dieselben Fallen wie in realen Fällen zu tappen?

Die wichtigste Lektion ist: Seien Sie diszipliniert. Behandeln Sie Ihre anonyme Identität wie eine komplett separate Persönlichkeit. Nutzen Sie sie niemals für persönliche Kommunikation, loggen Sie sich nicht in alte Konten ein und verraten Sie keine Details, die Rückschlüsse auf Ihre reale Person zulassen. Die Technik kann Sie nur so weit schützen, wie Ihr Verhalten es zulässt.