De-Anonymisierung: Unsichtbare Feinde im Tor-Netzwerk. So funktionieren Sybil-Angriffe

Wenn du den Tor-Browser startest, verlässt du dich auf ein Versprechen: Anonymität durch Dezentralisierung. Deine Daten werden durch ein weltweites Netzwerk von freiwillig betriebenen Servern geleitet, dreifach verschlüsselt und wie eine Zwiebel Schicht für Schicht entpackt. Das Prinzip klingt unschlagbar. Kein einzelner Knoten kennt den gesamten Pfad deiner Daten. Der Einstiegsknoten kennt deine IP-Adresse, aber nicht dein Ziel. Der Ausgangsknoten kennt dein Ziel, aber nicht dich. Sicherheit durch Unwissenheit.

Doch was passiert, wenn dieses Vertrauensmodell durch schiere Masse unterwandert wird? Was, wenn die vielen "unabhängigen" Knoten, durch die deine Daten fließen, in Wahrheit alle derselben Person oder Organisation gehören? Willkommen in der Welt der Sybil-Angriffe.

In der Cybersecurity ist der Sybil-Angriff eine der tückischsten Methoden, um Peer-to-Peer-Netzwerke zu kompromittieren. Benannt nach einem Fall von dissoziativer Identitätsstörung, beschreibt dieser Angriff eine Situation, in der ein einzelner Akteur hunderte oder tausende gefälschte Identitäten im Netzwerk erstellt. Im Kontext von Tor bedeutet das: Ein Angreifer flutet das Netzwerk mit eigenen Relays.

In diesem Artikel tauchen wir tief in die technische Mechanik dieser Angriffe ein. Wir analysieren historische Fälle wie den berüchtigten "Relay Early"-Angriff, beleuchten die Rolle von Timing-Analysen und zeigen dir vor allem eines: Welche konkreten Schritte du als sicherheitsbewusster Nutzer – als Schattensurfer – unternehmen kannst, um deine digitale Identität auch gegen übermächtige Gegner zu schützen.

Das Tor-Netzwerk verstehen: Die Architektur des Vertrauens

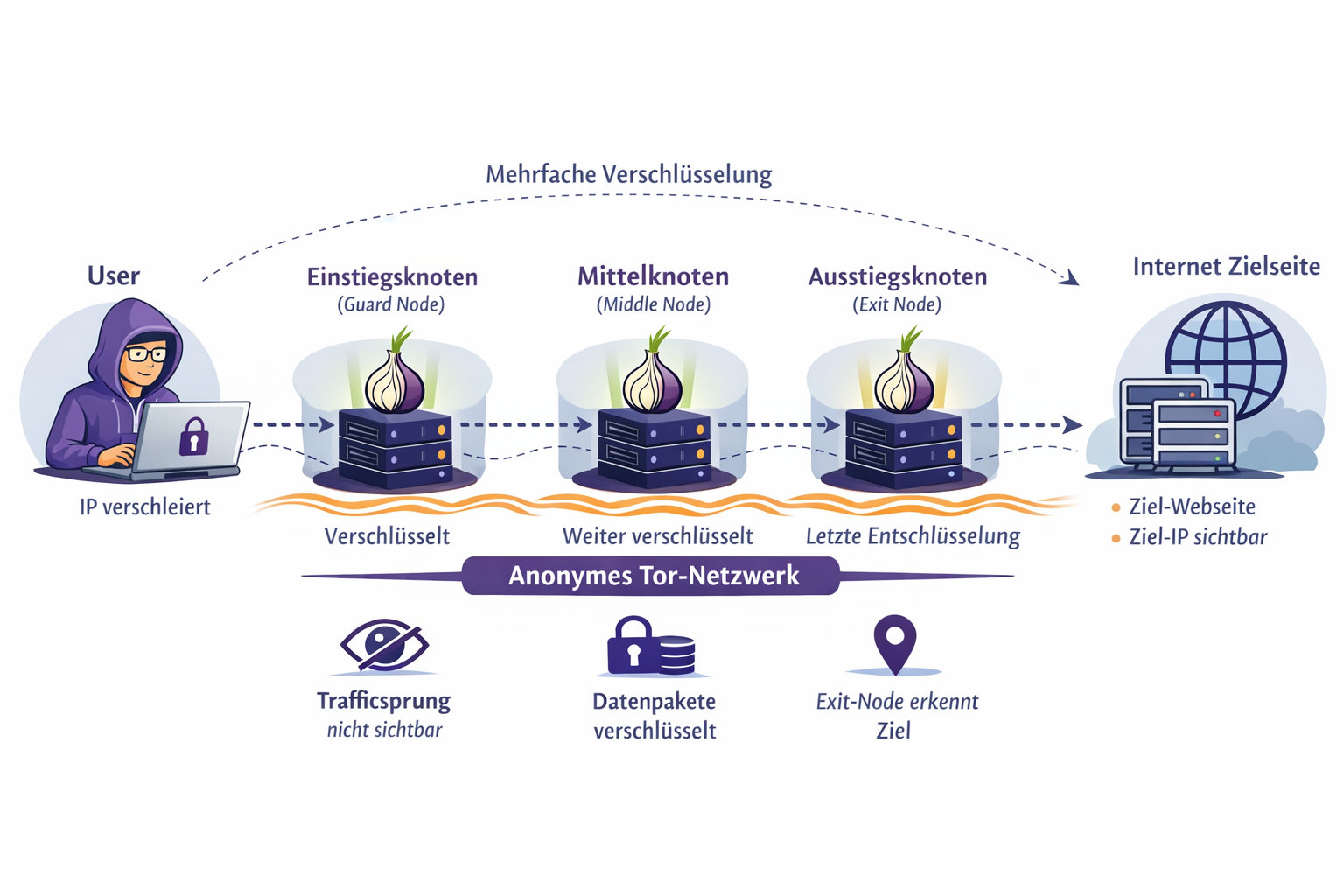

Um die Gefahr eines Sybil-Angriffs zu begreifen, müssen wir kurz rekapitulieren, wie Tor im Normalzustand funktioniert. Das Netzwerk basiert auf Onion Routing. Wenn du eine Webseite aufrufst, baut dein Tor-Client einen Pfad (Circuit) aus drei zufällig ausgewählten Relays auf:

- Der Entry Guard (Eingangsknoten): Dies ist der erste Server, mit dem du dich verbindest. Er sieht deine echte IP-Adresse, weiß aber nicht, welche Inhalte du abrufst oder wohin du surfst.

- Das Middle Relay (Mittelknoten): Dieser Server fungiert als Puffer. Er weiß nur, von welchem Guard die Daten kommen und an welchen Exit sie gehen. Er kennt weder dich noch das Ziel.

- Das Exit Relay (Ausgangsknoten): Dieser Server stellt die Verbindung zum Ziel-Server (z. B. einer Webseite) her. Er sieht die unverschlüsselten Daten (sofern kein HTTPS genutzt wird) und das Ziel, weiß aber nicht, wer die Anfrage ursprünglich gestellt hat.

Das statistische Sicherheitsversprechen

Die Sicherheit von Tor basiert auf Statistik. Da es tausende von Relays gibt, ist die Wahrscheinlichkeit extrem gering, dass ein Angreifer sowohl deinen Entry Guard als auch dein Exit Relay kontrolliert. Genau hier setzt der Sybil-Angriff an: Er versucht, diese Statistik zu manipulieren.

Was ist eigentlich ein Sybil-Angriff?

Ein Sybil-Angriff ist im Grunde Identitätsdiebstahl auf Masse-Ebene. Der Begriff stammt aus der Informatik und ist nicht exklusiv für Tor – er ist auch ein massives Problem in Blockchain-Netzwerken, wie Analysen von Sicherheitsfirmen wie Hacken.io zeigen. Dort erstellen Angreifer gefälschte Knoten, um Konsensmechanismen zu manipulieren oder 51%-Attacken durchzuführen.

Im Tor-Netzwerk ist das Ziel jedoch meist subtiler und gefährlicher: Deanonymisierung durch Verkehrskorrelation.

Stell dir vor, das Tor-Netzwerk besteht aus 6.000 ehrlichen Knoten. Ein Angreifer, oft ein staatlicher Akteur oder eine sehr gut finanzierte Organisation, fügt nun 2.000 eigene, bösartige Knoten hinzu. Plötzlich kontrolliert dieser Angreifer einen signifikanten Prozentsatz des Netzwerks. Die Wahrscheinlichkeit, dass dein Datenverkehr zufällig über einen (oder mehrere) dieser bösartigen Knoten läuft, steigt drastisch an.

Die Ziele der Angreifer

- Deanonymisierung: Das Zuordnen einer Tor-Aktivität zu einer realen IP-Adresse.

- Traffic Manipulation: Das Verändern von Datenpaketen, um Schadcode einzuschleusen.

- Netzwerkstörung: Das gezielte Verlangsamen oder Blockieren von Verbindungen (Denial of Service).

Methoden der Durchführung: Wie Angreifer vorgehen

Ein Sybil-Angriff im Tor-Netzwerk ist kein einfaches "Hacking". Es erfordert Ressourcen, Geduld und technisches Know-how.

1. Das Aufsetzen massenhafter Relays

Der Angreifer mietet Serverkapazitäten in verschiedenen Rechenzentren weltweit. Um nicht aufzufallen, werden diese Server oft über verschiedene Provider und IP-Bereiche gestreut. Sie werden so konfiguriert, dass sie wie normale, freiwillige Relays aussehen. Besonders attraktiv für Angreifer sind Entry Guards und Exit Relays, da hier die sensibelsten Informationen anfallen (Quell-IP beim Guard, Ziel-Daten beim Exit).

2. Timing-Analysen (Traffic Confirmation)

Wenn ein Angreifer sowohl den Eingangsknoten (Guard) als auch den Ausgangsknoten (Exit) einer Verbindung kontrolliert, ist die Anonymität praktisch aufgehoben.\ Das Kaspersky-Sicherheitsblog erklärt dies treffend: Selbst wenn die Daten verschlüsselt sind, kann der Angreifer Muster erkennen. Wenn beim Guard ein Datenpaket der Größe X um 12:00:01 Uhr eingeht und beim Exit ein Paket der Größe X um 12:00:02 Uhr rausgeht, ist die Korrelation fast sicher. Dies nennt man Ende-zu-Ende-Timing-Analyse.

3. Der historische Fall: Der "Relay Early"-Angriff

Ein konkretes Beispiel für die Raffinesse solcher Angriffe lieferte das Jahr 2014. Das Tor Project veröffentlichte eine Sicherheitswarnung zu einem Angriff, der später Forschern der Carnegie Mellon University (SEI) zugeschrieben wurde.\ Hier kombinierten Angreifer einen Sybil-Angriff mit einer Protokollschwachstelle. Sie modifizierten die Header der Datenpakete mit einem speziellen Signal ("Relay Early" Zellen), das eigentlich nur für den Verbindungsaufbau gedacht war.

- Der Trick: Die bösartigen Relays markierten den Datenverkehr unsichtbar.

- Das Ergebnis: Wenn der markierte Verkehr bei einem anderen bösartigen Relay ankam, konnten die Angreifer die Verbindung eindeutig identifizieren und somit Nutzer von Hidden Services (Onion-Seiten) deanonymisieren.

Risiken und Konsequenzen: Was steht auf dem Spiel?

Die Auswirkungen eines erfolgreichen Sybil-Angriffs sind für den einzelnen Nutzer verheerend, da sie das Grundvertrauen in das Tool zerstören.

Für den Nutzer: Totale Transparenz

Die größte Gefahr ist die Enttarnung. Für Whistleblower, Aktivisten in repressiven Regimes oder Journalisten kann dies lebensbedrohlich sein. Sobald die Korrelation zwischen der realen IP-Adresse (durch den Guard bekannt) und dem Ziel (durch den Exit bekannt) hergestellt ist, bietet Tor keinen Schutz mehr. Deine Aktivitäten sind so transparent, als würdest du ohne VPN oder Tor surfen.

Für das Netzwerk: Vertrauensverlust

Ein Sybil-Angriff zielt auf die Integrität der Infrastruktur. Wenn Nutzer das Gefühl haben, dass ein großer Teil der Relays kompromittiert ist ("Bad Relays"), sinkt die Nutzung. Ein kleineres Netzwerk mit weniger Traffic ist wiederum anfälliger für Überwachung – ein Teufelskreis.

Wer sind die Angreifer?

Einen Sybil-Angriff durchzuführen ist teuer und logistisch aufwendig. Daher ist das Täterprofil meist klar umrissen:

- Geheimdienste und staatliche Akteure: Sie verfügen über das Budget und die Motivation (Überwachung), um tausende Server zu betreiben. Ihr Ziel ist oft die langfristige Deanonymisierung spezifischer Ziele.

- Forschungsinstitute: Wie der Fall der CMU zeigte, führen Universitäten solche Angriffe manchmal zu "Forschungszwecken" durch, oft in rechtlichen Grauzonen.

- Kriminelle Organisationen: Diese nutzen Sybil-Knoten (insbesondere Exit Nodes), um unverschlüsselten Traffic abzufangen (Man-in-the-Middle), beispielsweise um Zugangsdaten oder Krypto-Wallets zu stehlen.

Herausforderungen bei der Erkennung

Warum blockiert Tor diese Knoten nicht einfach? Das Problem liegt in der Natur der Sache. Tor ist ein offenes Netzwerk; jeder kann zur Infrastruktur beitragen.

- Fehlende Identitätsprüfung: Es gibt keine zentrale Stelle, die den Ausweis eines Relay-Betreibers prüft. Das ist gut für die Anonymität der Betreiber, aber schlecht für die Abwehr von Sybil-Angreifern.

- Mimikry: Gute Sybil-Knoten verhalten sich monatelang unauffällig. Sie leiten Verkehr korrekt weiter und bauen eine gute Reputation ("Uptime", "Bandwidth") auf, um den prestigeträchtigen Status eines "Guard Relay" zu erhalten.

- Ressourcenmangel: Das Tor Project ist eine Non-Profit-Organisation. Die Überwachung des Netzwerks auf Anomalien (wie plötzlich auftauchende Gruppen von Relays mit ähnlichen IP-Mustern) erfolgt oft durch Freiwillige und Skripte (wie Sybilhunter), ist aber ein Katz-und-Maus-Spiel.

Aktuelle Verteidigungsstrategien: So wehrt sich das Netzwerk

Das Tor Project und die Community haben über die Jahre Mechanismen entwickelt, um Sybil-Angriffe zu erschweren.

Entry Guards (Die Wächter)

Früher wechselte Tor die Eingangsknoten häufig. Das erhöhte das Risiko, dass man früher oder später an einen bösartigen Knoten geriet. Heute nutzt dein Tor-Client einen festen Entry Guard für einen langen Zeitraum (mehrere Monate).

- Die Logik: Wenn dein Guard "sauber" ist, bist du gegen viele Sybil-Strategien geschützt, selbst wenn der Rest des Pfades kompromittiert ist. Wenn dein Guard bösartig ist, bist du dauerhaft gefährdet – aber statistisch gesehen ist es sicherer, das Risiko einmal einzugehen ("Trust on First Use"), als jeden Tag neu zu würfeln.

Vanguards (Schutz für Hidden Services)

Speziell für Betreiber von Onion-Services wurde das Vanguards-Addon entwickelt. Es schützt vor spezialisierten "Guard Discovery"-Angriffen. Dabei werden die Knoten, die ein Hidden Service nutzt, in verschiedene Vertrauensebenen (Layer) eingeteilt und seltener rotiert, um zu verhindern, dass ein Angreifer durch erzwungenen Circuit-Wechsel den Guard des Services enttarnt.

Konsens und Directory Authorities

Eine Handvoll vertrauenswürdiger Server (Directory Authorities) verwaltet die Liste aller bekannten Relays. Sie nutzen Algorithmen, um verdächtige Gruppen von neuen Relays zu erkennen (z. B. hunderte neue Knoten aus demselben Subnetz) und können diese aus dem Konsens entfernen ("BadRelay"-Flag), sodass Clients sie nicht mehr nutzen.

Praktischer Leitfaden

Was bedeutet das alles nun für dich? Du kannst die globale Infrastruktur von Tor nicht kontrollieren, aber du kannst dein Verhalten anpassen, um das Risiko zu minimieren.

1. Nutze HTTPS – immer

Der einfachste Schutz gegen bösartige Exit Nodes (die deine Daten lesen wollen) ist Ende-zu-Ende-Verschlüsselung. Stelle sicher, dass du im Tor-Browser den "Nur HTTPS"-Modus aktiviert hast. Selbst wenn ein Angreifer den Exit Node kontrolliert, sieht er dann nur verschlüsselten Datensalat, nicht deine Passwörter.

2. Bridges nutzen

Wenn du den Verdacht hast, dass öffentliche Entry Guards in deiner Region überwacht werden oder du zusätzliche Sicherheit möchtest, nutze Tor Bridges. Diese sind nicht-öffentliche Einstiegsknoten. Da ihre Adressen nicht in der öffentlichen Liste stehen, ist es für Angreifer schwerer, sie gezielt in einen Sybil-Angriff einzubinden.

3. Update-Disziplin

Der "Relay Early"-Angriff wurde durch ein Software-Update behoben, das die bösartigen Header blockierte. Das zeigt: Veraltete Software ist das größte Sicherheitsrisiko. Halte deinen Tor-Browser immer auf dem neuesten Stand.

4. Trennung der Identitäten (Compartmentalization)

Nutze Tor nicht für Dienste, die dich ohnehin identifizieren (wie das Einloggen in dein persönliches Google-Konto). Ein Sybil-Angriff ist unnötig, wenn du deine Identität freiwillig preisgibst.

5. Für Fortgeschrittene: Traffic Padding

Vermeide vorhersehbare Traffic-Muster. Wenn du als Hidden-Service-Betreiber agierst, können Tools helfen, die Datenströme künstlich zu verrauschen ("Padding"), um Timing-Analysen zu erschweren.

Fazit: Wachsamkeit statt Paranoia

Sybil-Angriffe im Tor-Netzwerk sind eine reale Bedrohung. Sie zeigen, dass Anonymität im Internet kein statischer Zustand ist, sondern ein fortlaufender Prozess der Verteidigung. Die technischen Hürden für einen erfolgreichen Sybil-Angriff sind hoch und erfordern meist staatliche Ressourcen. Für den durchschnittlichen Nutzer, der Zensur umgehen oder seine Privatsphäre schützen will, bleibt Tor eines der sichersten Werkzeuge – vorausgesetzt, es wird korrekt genutzt.

Die Architektur von Tor entwickelt sich weiter. Technologien wie verbesserte Padding-Algorithmen und strengere Relay-Verifizierungen machen es Angreifern immer schwerer. Doch die wichtigste Firewall bist du selbst. Verstehe die Risiken, konfiguriere deine Tools sauber und bleibe Teil einer Community, die hinschaut, wenn das Netzwerk angegriffen wird.

Die Anonymität ist ein Recht, aber sie muss verteidigt werden – Knoten für Knoten.

Weitere Infos:

- Tor Project: Offizielle Website des Tor-Projekts mit Informationen über die Funktionsweise und Sicherheitsaspekte. https://www.torproject.org

- Relay Early-Warnung: Sicherheitswarnung des Tor-Projekts zu Sybil-Angriffen im Jahr 2014. https://blog.torproject.org

- Kaspersky Security Blog: Insider-Wissen zu Timing-Analysen und Traffic-Korrelation. https://www.kaspersky.com/blog

- Carnegie Mellon University – SEI: Forschung zu Sybil-Angriffen und Netzwerksicherheit. https://sei.cmu.edu

- Hacken.io: Berichte zur Bedrohung durch Sybil-Angriffe in Blockchain- und Peer-to-Peer-Netzwerken. https://hacken.io

- Wissenschaftliche Publikationen: Überblick über Studien zu Sybil-Angriffen in Peer-to-Peer-Systemen. Beispielsweise: "A Survey of Sybil Attacks in Peer-to-Peer Networks"